Замена Положения №684-П на №757-П

С 25 июня 2021 года вступило в силу Положение ЦБ РФ от 20 апреля 2021 г. N 757-П «Об установлении обязательных для некредитных финансовых организаций требований к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков в целях противодействия осуществлению незаконных финансовых операций».

С этого момента Положение №684-П утратило свою силу.

Обзор самого положения

Банк России выпустил Положение №684-П, которое устанавливает обязательные для выполнения требования к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков для некредитных финансовых организаций. Кто такие некредитные финансовые организации? Согласно 86-ФЗ некредитными финансовыми организациями (далее – НФО) признаются профессиональные участники рынка ценных бумаг, негосударственные пенсионные фонды, ломбарды, микрофинансовые организации и т.д. (все виды деятельности НФО определены в ст. 76.1 86-ФЗ).

Введение уровней защиты информации для НФО

Для типов НФО вводятся уровни защиты информации в соответствии с ГОСТ Р 57580.1 – усиленный, стандартный, а также выделяются организации, которые не реализуют указанные уровни защиты информации.

В п. 5.2 Положения 684-П определяются НФО, реализующие усиленный уровень защиты информации – это центральные контрагенты, центральный депозитарий.

В п. 5.3 определены НФО, которые реализуют стандартный уровень защиты информации (клиринговые организации, организаторы торговли, репозитарии и пр.).

Определение уровня защиты информации производится ежегодно не позднее первого рабочего дня календарного года. Если по каким-либо причинам уровень защиты информации в НФО не определен, то можно обратиться за помощью в определении уровня к организациям, которые специализируются на оказании услуг данного типа. Мы имеем довольно большой опыт работы с НФО, поэтому можно смело обращаться к нам за помощью.

Общие требования к НФО

После определения уровня, с требованиями Положения становится ясно, какие пункты Положения выполнять обязательно, а какие по решению самой организации. Однако стоит начать с проведения аудита по общим требованиям положения (даже если организация не реализует усиленный или стандартный уровни). Основные направления требований можно кратко описать следующим образом:

- определяется информация, которую необходимо защищать: электронные сообщения, осуществленные НФО и их клиентами финансовые операции, криптографические ключи (подробно описано в п. 1)

- если защищаемая информация содержит персональные данные, то защищать их необходимо в соответствии со 152-ФЗ (к слову, это достаточно большой объем требований, который необходимо выполнять, поэтому среди наших услуг можно найти аудит на соответствие 152-ФЗ);

- НФО обязаны доводить до клиентов возможные риски возникновения несанкционированного доступа (НСД) с целью осуществления финансовых операций без согласия клиента, а также доводить информацию о мерах защиты от НСД;

- если для защиты информации применяются средства криптографической защиты информации (СКЗИ), то необходимо выполнять требования технической документации СКЗИ, а также 63-ФЗ, 152-ФЗ, ПП-1119, Положения ПКЗ-2005, Приказ ФСБ №378.

Требования 684-П к НФО, реализующим усиленный или стандартный уровень защиты информации

Помимо требований, указанных выше, к НФО, реализующим усиленный или стандартный уровень защиты информации, предъявляются дополнительные требования, основные из которых:

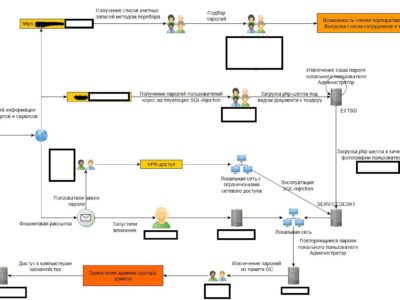

- проведение тестирования на проникновение и анализа уязвимостей (пентесты должны проводиться ежегодно, так как в ГОСТ 57580.1, который необходимо выполнять, есть требование о периодичности проведения тестирования);

- проведение оценки соответствия ГОСТ 57580.1 обязательно с привлечением организации, имеющей лицензию на техническую защиту конфиденциальной информации (проверяющая организация);

- для НФО с усиленным уровнем защиты информации оценка соответствия проводится не реже одного раза в год;

- для НФО, реализующих стандартный уровень защиты информации, оценка проводится не реже одного раза в три года;

- с 1 января 2022 года уровень соответствия должен быть не ниже третьего (выше 0,7);

- с 1 июля 2023 года уровень соответствия должен быть не ниже четвертого (выше 0,85);

- подписание электронных сообщений с целью обеспечения их целостности;

- реализация технологических мер защиты информации;

- регистрация событий и инцидентов защиты информации;

- информирование Банка России о выявленных инцидентах защиты информации.

Стоит отметить, что пункты, связанные с проведением оценки соответствия, уже вступили в силу. То есть, если соответствие третьему уровню необходимо обеспечивать с 1 января 2022 года – это не значит, что и оценку нужно проводить с 2022 года. Приведение в соответствие и оценка – работа, которая может потребовать достаточно большое количество времени, поэтому лучше об этом позаботиться заранее.Этот пост спонсируется нашими партнерами Wigs

Также стоит обратить внимание на требование, связанное с использованием ПО, сертифицированного в системе сертификации ФСТЭК или в отношении которого проведен анализ уязвимостей по требованиям ОУД 4. Для НФО, реализующих усиленный и стандартный уровень защиты информации, данное требование является обязательным. А для НФО, не попадающих под указанные уровни защиты, необходимо самостоятельно принять решение о необходимости использования такого ПО. Какое ПО попадает под это требование? Это прикладное ПО автоматизированных систем и приложений:

- которое распространяется клиентам для совершения действий в целях осуществления финансовой операции;

- которое обрабатывает защищаемую информацию при приеме электронных сообщений к исполнению с использованием сети Интернет.

Кто может проводить оценку соответствия 684-П?

Работы, связанные с проведением тестирования на проникновение, оценкой соответствия ГОСТ, проведения анализа уязвимостей по требованиям ОУД 4 в рамках выполнения требований Положения 684-П, требуют большого опыта работы с НФО в части знания бизнес-процессов и инфраструктуры организаций, а также требуют обладания рядом компетенций в области информационной технологий, информационной безопасности и юридической сфере.

Автор статьи: Царев Евгений