Array

(

[ID] => 10198

[post_author] => 3879

[post_date] => 2019-12-31 15:07:41

[post_date_gmt] => 2019-12-31 12:07:41

[post_content] => Информационная безопасность в современной компании — это толстые стены, сложные замки и охрана предприятий прошлого. Сохранность интеллектуальной собственности, равно как и работоспособности структур, доходов и репутации компании напрямую зависит от качества выстроенной защиты, ее функциональности, ее поддержания в круглосуточном режиме. Как же именно оценить нечто столь неуловимое, как качество и «достаточность» предпринятых мер по информационной безопасности? Какую именно оценку ожидает государство во время ежегодных проверок? Какая оценка будет наиболее эффективной для дальнейшего развития ИБ компании?

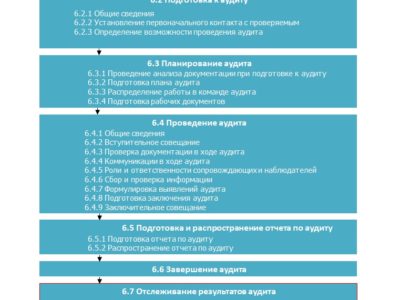

При оценивании уровня информационной безопасности предприятия различают три направления, или вида оценки:

- Оценка на соответствие эталону (бывает текущая и «эталонная», в идеале проводятся обе);

- Риск-менеджмент;

- Экономическая целесообразность.

Разберем эти понятия подробнее.

Оценка состояния информационной безопасности на соответствие эталону

В качестве «эталона» обычно принимаются (в совокупности и отдельно):

- требования национальных или международных стандартов в области ИБ (ГОСТ, NIST);

- требования законодательства Российской Федерации в области ИБ;

- отраслевые требования по обеспечению ИБ, отдельные для разных сфер деятельности;

- а также требования нормативных, методических и организационно-распорядительных документов по обеспечению ИБ внутри компании.

Эти критерии могут дополняться по предварительной договоренности, например, если глава вашего отдела по ИБ видит рентабельность такого исследования в отношении определенного проблемного участка структуры или собирается использовать результаты для дальнейших модификаций уже существующих протоколов ИБ.

Как раз в зависимости от заданного «эталона» эта оценка может быть системно-ориентированной или процессно-ориентированной.

Оценка текущего состояния системы ИБ сравнивает выстроенную по уже существующему эталону «идеальную» модель требований ИБ с теми, что уже были реализованы в компании в виде текущих защитных мер. Ее результаты легко понять и увидеть определенные слабые места, только вот последующие рекомендации при такой проверке обычно сводятся к самоочевидным и решают проблему на уровне «донастроить SIEM систему под конкретные нужды», «настроить оповещения в консоли антивируса», «установить или обновить ПО определенного вида». Это весьма полезно, и без надежной технической базы нельзя в принципе говорить о защите компании, но такая оценка очень редко дает данные для решения проблем на фундаментальном уровне или возможности расти дальше в более системном и полном смысле, и скорее помогает в текущих, кратковременных и частных вопросах.

«Эталонная» оценка ИБ сравнивает процессы управления (менеджмента) ИБ организации с теми, что были определены как эталонные. Здесь мы определяем степень соответствия таких процессов, как создание отдела и распределение обязанностей по обеспечению ИБ, создание единых протоколов о политике обеспечения ИБ в компании, о реагировании на возникающие инциденты (ссылка на статью про расследование инцидентов), об инструктаже сотрудников компании в вопросах, связанных с ИБ и прочем. Такая проверка позволяет не только спрогнозировать дальнейшее развитие таких процессов в компании, но и скорректировать направление и подходы на более эффективные. Здесь также следует напомнить о том, что слишком много компаний полагается только на антивирусы и подобные системы защиты информации, тогда как большинство инцидентов прошлых лет произошло по внутренним каналам предприятий — как по причине недостаточной осведомленности среди персонала об окружающих угрозах, так и по причине слабо выстроенных систем реагирования на, уже произошедшие инциденты (например, многие компании обращают внимание на события с опозданием и только в стандартное рабочее время — конечно, этим пользуется масса хакеров, направляя атаки ночью и в выходные).

В большинстве случаев при оценке по эталону используют оба вида проверки. Это обусловлено тем, что если системы организации не настроены должным образом, то без этой базы невозможно продвигаться дальше. Это фактически отсутствие защиты на нормальном уровне и провал оценки «защиты» сразу же, к тому же нет возможности опираться и доверять системам при построении руководства по обнаружению и реагированию на события и инциденты и, следовательно, единственная возможность эффективно двигать процессы на новый уровень — это опираться на хорошо работающие системы.

Необходимость системно-ориентированной проверки лежит на поверхности, однако ее «базисность» не должна вводить в заблуждение, это не синоним «достаточности». Только с помощью эффективных и постоянно эволюционирующих процессов управления ИБ компании возможно придти к моменту, когда:

- Инциденты перехвачены на лету и не могут привести к серьезным последствиям (необходим серьезный опыт в отлаживании и улучшении протоколов реагирования);

- Свод правил ИБ простой и понятный, идеально выстроен под аудиторию сотрудников организации и особенности вашего бизнеса, так что любой новый персонал не приносит массу рисков на протяжении длительного периода;

- Система настолько проверена и отточена, что можно урезать стоимость — не нужны дополнительные проверки или исключительно квалифицированные специалисты, что как атланты несут все на своих плечах и используют творческие подходы в разных ситуациях — когда есть четкие протоколы как и что делать, то нет постоянных расходов на последствия инцидентов, нет постоянных расходов на то и дело слетающие программы или их настройки, система будет поддерживать себя сама, своими протоколами и организовывать процессы, обучать людей, значительно снижая ежегодную стоимость на поддержание ИБ.

Оценка по эталону — это тот самый вид оценки, что проверяет эффективность вашей текущей защиты, превращает в количественную или качественную оценку процессы и систему, позволяет понять, насколько крепки ваши «стены» и что следует сделать для их укрепления.

Риск-менеджмент

Эта оценка рассматривает риски ИБ, возникающие в сфере конкретной организации и что было сделано для минимизации возможности возникновения, обработки/управления в целом. Для этого сначала определяют риски и их ключевые индикаторы, формируют на их основе критерии оценки, собирают свидетельства процессов по подготовке к встрече с рисками или результаты непосредственного инцидента, и, после измерения риск-факторов, формируется финальная оценка.

Обычно риски измеряют по тяжести возможных последствий (ущербу) и по вероятности реализации угрозы. Соответственно, процессы контроля и реагирования заключаются в снижении либо эффекта, либо вероятности реализации риска. Большинство стен можно проломить тем или иным способом, но если затраты времени, усилий и прочих ресурсов значительно превышают возможную выгоду, то вероятность что кто-то будет этим заниматься, да еще и успеет сделать до подключения команды реагирования, крайне мала. Еще меньше вероятность того, что хакер сочтет это стоящим постоянного риска разоблачения и, во многих странах, уголовной ответственности.

Одна из основных проблем такой оценки — это сложность понимания какие именно вещи могут привести к тяжким и дорогостоящим последствиям, а какие нет. В документации NIST приводится возможное прогнозирование ежегодных потерь с помощью определения информационного актива, фактора подверженности воздействию и ежегодной частоте появления, но даже данные этого уравнения достаточно размыты и могут предложить скорее некие рамки, чем реальные точные цифры. К тому же, как верно указано в ГОСТ Р ИСО/МЭК ТО 18044-2007, «незначительный инцидент ИБ может перейти в категорию «существенный» или в «кризисную ситуацию» в случае его неправильной обработки, или незначительный инцидент ИБ, не обработанный в течение недели, может стать «значительным» инцидентом ИБ.» Как раз потому, что собственные процессы компании могут стать разрушительными, а еще потому, что реагирование и контроль рисков можно проверить экспериментальным путем, в основном риск-ориентированная оценка направлена на анализ того, как менеджмент предприятия действует в отношении рисков — как оценивает, какими способами контролирует и реагирует, в отличие от простого перечня и классификации возможных рисков в вакууме. Такая проверка в меньшей степени тестирует «стены», это скорее прогнозирование потенциальных угроз и анализ действий защитников.

Экономическая целесообразность

Наверное, самая понятная для предприятия оценка — сколько стоит ваша защита, включая зарплаты специалистов, содержание оборудования, покупка программного обеспечения, а также некоторые косвенные затраты. Оценка на основе показателей совокупной стоимости владения позволяет оценить затраты на ИБ и управлять ими для достижения нужного уровня защиты — без определенных ресурсов не будет ни «стен», ни достаточной «охраны», но и излишние траты на ИБ будут тяготить другие процессы и отделы.

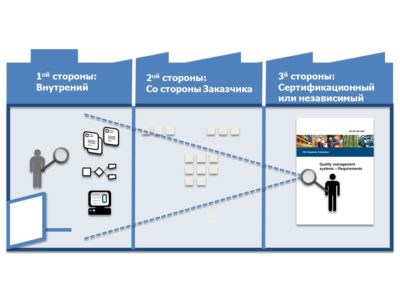

Самостоятельное или независимое оценивание?

Самооценка уровня ИБ предприятия возможна, и во многих местах даже необходима — после введения нового процесса или модификации старого, после определенной настройки систем защиты или полученных новых знаний сотрудников, все это надо постоянно и неотступно тестировать, улучшать, развиваться через итерацию и проанализировать успех того или иного действия возможно только при проведении того или иного оценивания. Конечно, для подобных мелких процессов заполнять громоздкие формы стандартов NIST кажется излишним, и, хотя модель оценки процесса с десятками показателей сделает возможным более глубокий анализ, для большинства задач вполне можно сфокусировать усилия на ключевых 5-10 показателях оценки. Самое главное в такой самооценке — не потерять организованность оценивания. Здесь по-прежнему нужно еще до начала определить вид оценивания и критерии, нужно тщательно документировать собранные данные и их последующий анализ, сложные модели могут заменяться упрощенными, но все еще желательно преобразовывать процессы и системы в понятные графики и отчеты, к которым после можно получить доступ. Такие архивы могут помочь и самой компании наблюдать свое развитие или обращаться к данным в похожих ситуациях, а также могут стать отличным подспорьем для независимых экспертов в понимании подходов в вашей компании, с чем вы сталкивались ранее, и даже особенности ИБ для вашего бизнеса.

Оценка от сторонних организаций или экспертов редко проводится для ежедневных нужд или мелких изменений — обычно более объективный взгляд со стороны нужен когда компания прошла длительный (месяц-два) цикл видоизменений своей ИБ и теперь нужен крупный аудит (как частный случай независимой оценки), чтобы увидеть, как именно все изменилось и правильно ли выбрано направление движения. Также помощь сторонних организаций для оценки требуется в следующих случаях:

- Поиск новых методик и знаний. У ваших специалистов может быть ограничена квалификация и они оказались в тупике. Или стоимость некоторых процессов ИБ кажется неподъемной и оптимизация продвигается очень медленно. Независимый эксперт может поделиться современными технологиями и стандартами, рассказать где не надо переплачивать за оборудование, как можно построить в целом более стабильную систему, которая станет давать гораздо меньше нагрузки и на ваш бюджет, и на ваших спецов.

- Оценка на соответствие государственным нормам и требованиям. Это как раз тот момент, когда большинство компаний заказывают комплексный аудит. Доверие выше к более объективной проверке от лицензиата со стороны, чем к самооценке предприятия. Более того, эксперты с нужной лицензией знают совершенно точно как соответствовать нормам государственной проверки и избежать штрафов, вплоть до заполнения всех необходимых форм.

- Значительные изменения в компании или законодательстве. Новые законы, новое руководство, произошло слияние, расширился список услуг и поддерживающих их структур — в общем, так или иначе изменилась сама система защиты или требования к ее «эталону». В таком случае самооценка не представляется в полной мере возможной — это словно настройка самых первых дней, но только с участками старой архитектуры и для скорости преодоления «опасного» периода, а также отладки новых процессов управления ИБ необходим взгляд со стороны.

- Критическая ситуация вне возможностей вашего отдела ИБ. При реагировании на инциденты всегда происходит проверка на контроль ситуации — и если вы вдруг оказались в той, что не поддается вашему контролю и реагированию, вам нужно срочно связаться со специалистами по безопасности сторонних организаций. Даже если они не успеют восстановить контроль до конца атаки, они смогут собрать информацию по преступлению для передачи ее в надлежащие органы, а также справиться с последствиями. Скорость и высокая квалификация в этом случае критичны, а потому если у вас есть подозрение на подобный инцидент, немедленно связывайтесь с экспертами по безопасности.

Я провожу независимое оценивание ИБ любого типа и сложности, возможны пентесты и приведение в соответствие по положениям 683-П, 757-П и ГОСТ 57580.1, ГОСТ 57580.2. Если вам нужна консультация по вопросам информационной безопасности, проведение независимой оценки вашей защиты, досудебные и судебные экспертизы по вопросам IT, а также экспертиза документации в этой области или разработка организационно распорядительной документации «с ноля» — оставляйте заявку в этой форме, они принимаются круглосуточно.

[post_title] => Оценка информационной безопасности

[post_excerpt] => Какую именно оценку ожидает государство во время ежегодных проверок? Какая оценка будет наиболее эффективной для дальнейшего развития ИБ компании?

[post_status] => publish

[comment_status] => open

[ping_status] => closed

[post_password] =>

[post_name] => otsenka-informatsionnoy-bezopasnosti

[to_ping] =>

[pinged] =>

[post_modified] => 2022-01-11 17:35:23

[post_modified_gmt] => 2022-01-11 14:35:23

[post_content_filtered] =>

[post_parent] => 0

[guid] => https://tsarev.biz/?post_type=articles&p=10198

[menu_order] => 0

[post_type] => articles

[post_mime_type] =>

[comment_count] => 6

[robotsmeta] =>

[pod_item_id] => 10198

)