Сегодняшний большой пост посвящен проблематике расследования инцидентов информационной безопасности. Так уж исторически сложилось, что в России долгое время этой темой никто не занимался, при этом в Европе и США такие услуги стали очень популярными.

С этим рынком вообще уникальная ситуация.

На сегодняшний день рынок расследования инцидентов ИБ в тех же США составляет несколько миллиардов долларов и значительно превышает рынок, например, privacy, или как, с некоторыми допущениями, мы его называем – защита персональных данных. Очевидно, что эта тема будет развиваться, несмотря на российские традиции, особенности и т.п. Просто потому, что есть потребность.

Недавно я познакомился с Ильей Сачковым, директором первой на российском рынке компании, которая профессионально занимается расследованием инцидентов информационной безопасности. Более компетентного человека в этих вопросах я не встречал.

Чтобы понять, что же такое расследование инцидентов информационной безопасности по-русски ;-) попросил дать предметное интервью для блога. Надеюсь, материал читателям понравится, особенно в части реальных кейсов.

Илья добрый день,

Ситуация с вашим бизнесом настолько уникальная и интересная, что конечно вопросов очень много. Я постарался выбрать наиболее общие. Итак…

Илья добрый день,

Ситуация с вашим бизнесом настолько уникальная и интересная, что конечно вопросов очень много. Я постарался выбрать наиболее общие. Итак…

1. Расскажите о своей компании. Как она появилась? Почему вы решили заниматься столь инновационным делом?

Здравствуйте, Евгений!

Идея родилась в 2003 году, когда я прочитал американскую книгу про расследование компьютерных преступлений. Мне показалось очень интересным это направление с точки зрения специалиста. В то время я работал в области классической ИБ. Преступление, расследование, романтика. Стало интересно: кто работает в этом направлении? Я изучил рынок и меня поразил тот факт, что в России этим никто не занимается, не смотря на то, что в США и Европе это развитая отрасль информационной безопасности. Сразу захотелось начать действовать в России. Потому что информационные технологии и Интернет общество развивается одинаково во всем мире, а ответственность за компьютерные преступления в России не так развита, соответственно это направление будет востребовано. Россия в области ИБ идет по стопам запада (к счастью и гордости некоторые наши методики по расследованию сейчас наоборот идут на Запад).

Быстро образовалась команда единомышленников. Мы доставали редкие западные методики по расследованию, практически сразу стала работать лаборатория. Почти сразу же появились первые заказы на расследование обстоятельств компьютерных преступлений. Очень быстро Group-IB поглотила нас полностью.

2. Какие именно услуги вы выделяете в рамках направления расследования инцидентов ИБ? (почему это интересно заказчикам?)

В предметной области мы выделяем:

- Расследование инцидентов (компьютерных преступлений): инцидент внутренний или внешний, как произошел инцидент, почему он произошел, что делать сейчас, кто с ним связан?

- Реагирование на инциденты и их мониторинг: в момент совершения инцидента как минимизировать ущерб, правильно собрать доказательства и не сделать лишнего? Как обнаружить инцидент?

- Компьютерная криминалистика: лаборатория компьютерной криминалистики –восстановление хронометража событий, поиск доказательств на носителях информации, восстановление данных и многое другое связанное с компьютерной криминалистикой.

- Юридическое сопровождение всех работ: т.к. все инциденты тесно связаны с компьютерными преступлениями важно выполнять и оформлять работы в соответствии с законом РФ, подключать правоохранительные органы и участвовать в оперативной, следственной и судебной стадии работ.

Заказчикам это интересно, т.к. сейчас в России никто адекватно и качественно не может предоставить эти услуги кроме нас. Это не хвастовство. Просто это так. Интеграторы привыкли продавать стандартные услуги, а к сложным, нелогичным и опасным (некоторым нашим сотрудникам часто угрожают) они не готовы. Так мы и находим наших заказчиков.

3. Большинство участников рынка не понимают "Расследование инцидентов" как услугу. Какие услуги пользуются наибольшей популярностью и почему? Приведите пример конкретной ситуации взаимодействия с Заказчиком. Желательно несколько кейсов. (без указания имен, конечно)

Да мы часто сталкиваемся с вопросом: «для чего нам расследование?». Эти вопросы задают люди, которые, к сожалению, не имели опыта реагирования на реальные и сложные инциденты, юридического сопровождения этих инцидентов и работы с правоохранительными органами.

Сейчас кратко расскажу о заблуждениях работников служб информационной безопасности:

"Расследование может провести служба безопасности"

Почему это является заблуждением:

- Каким бы профессионалом не был сотрудник службы информационной безопасности, он не может постоянно отслеживать правовые решения по компьютерным преступлениям, от которой зависит, как именно необходимо настроить систему журналирования в информационных системах и процедуру реагирования на инцидент информационной безопасности. Если все доказательства собраны только службой безопасности – они не имеют никакой силы.

- Для проведения расследования требуется специальное оборудование и программное обеспечение для компьютерной экспертизы, которое не так просто купить, и его стоимость порой очень высока.

- Расследование инцидента информационной безопасности может проходить до нескольких месяцев. При этом получается, что сотрудник, проводящий расследование, будет оторван от текущей работы, и его обязанности придется перераспределять среди других работников. А если штат недоукомплектован, или работники и так перегружены работой?

- Если инцидент произошел по вине или недосмотру службы информационной безопасности, то стоит ли ждать объективной оценки происходящего?

В общем, особенностей много и говорить об этом можно часами. Если провести условную градацию, то необходимость можно разделить на ту, когда есть прямой возврат инвестиций (можно даже рассчитать ROI) и когда расследование нужно провести в любом случае: необходимость по закону, требование акционеров, невозможность это сделать с помощью службы ИБ.

В 2010 году самыми популярными расследованиями стали: мошенничества в системах дистанционного банковского обслуживания (ДБО). Появились целые группы киберпреступников, занимающимися централизованной кражей ключей для систем ДБО и дальнейшей обналичкой денежных средств.

Кража денежных средств может быть произведена как вашими внутренними сотрудниками, так и абсолютно не имеющими к вашей компании людьми. И это первый вопрос, на который мы можем ответить. Кто украл ключи?

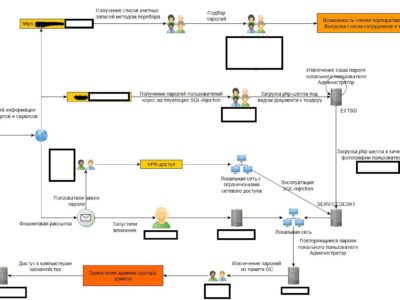

В большинстве случаев компрометация электронных ключей происходит с помощью вредоносного ПО, которое проникает через Интернет. Этот код обнаруживает, что на данном ПК ведется работа с системой ДБО, и осуществляет копирование ключей и логина/пароля пользователя, а затем передает данную информацию злоумышленникам. Кроме того, возможны случаи, когда перевод денежных средств осуществляется непосредственно с ПК жертвы посредством ПО для удаленного администрирования, также, установленного мошенниками через сеть Интернет. На скриншоте пример панели злоумышленника (кликнуть, чтобы увеличить).

Итак первоначально определяя как были украдены ключи, мы идем по цепочки дополнительных доказательств: DDoS атака, куда вирус отправлял информацию, кто загружал вирус, откуда он был загружен и по многим другим. Мы помогаем криминалистически верно зафиксировать факт кражи с точки зрения ИТ, а так же собираем достаточно информации, чтобы найти и на законных основаниях привлечь к ответственности преступников.

Так же из популярных расследований в 2010– DDoS атаки. Для заказчиков важно найти заказчика атаки. В реальном мире это означает нахождение исполнителя, привлечение его к ответственности и выяснение имени заказчика после оперативно-розыскных мероприятий.

Если начинается фишинговая атака на банк, то банк очень интересует – это целевая атака на банк или массовое явление. Далее интересует найти злоумышленников и параллельно с этим минимизировать воздействие на банк. Мы закрываем фишинговый домен, добавляем информацию об атаке в антифишинговые фильтры браузеров.

Если это опять же мошенничество в ДБО – то интересует, было ли это мошенничество клиента или действительно деятельность хакеров. Информация помогает улучшить систему безопасности.

Расследование инцидентов мы совмещаем с реагированием на инциденты и с мониторингом, поэтому в нашем случае эти услуги имеют смысл, отдачу инвестиций и пользуются популярностью.

4. Каковы возможные результаты вашей работы с Заказчиком? Чем обычно заканчивается работа? Что наиболее интересно вашим Заказчикам?

Расследования, это не только нахождение злоумышленников. Во многом это тонкий аудит скопромитированных систем на предмет того: а как получилось так, что инцидент произошел. Кроме нахождения лиц, причастных к инциденту заказчик получает рекомендации по улучшению систем ИБ . И эти рекомендации носят практический характер. Т.е. руководство компании не приходится убеждать что-либо менять, они сами понимают, что изменения в системе ИБ нужны.

Заказчикам интересно понять как произошел инцидент, правильно собрать доказательства, получить юридическое сопровождение расследований в правоохранительных органах.

Чаще после проведения одного расследования мы обеспечиваем постоянный мониторинг и реагирование на инциденты в режиме 24/7.

5. Не секрет, что на западе этот рынок очень развит. Расскажите об особенностях западного и российского понимания этого бизнеса?

Главная особенность рынка на Западе в том, что он синхронизирован с законодательством и мировоззрением населения. Все понимают, что такое ценность информации и что любое незаконное на её покушение – преступление. Не нужно часами доказывать следователю, что бот сеть это незаконно.

Россия пока от этого далека. Потребуется время и серьезные реформы, чтобы догнать прогресс. Но этот процесс неизбежен. Электронное правительство, интернет проекты – все это напрямую столкнет чиновников с киберпреступностью. А когда закон и мировоззрение населения достигнет правильного уровня, тогда и рынок разовьется.

6. Почему на ваш взгляд, в России этот рынок только начинает формироваться?

Ответ достаточно простой: потому, что Россия до сих пор не понимает, что такое компьютерное преступление. Мы ещё не научились защищать свои права в обычной жизни. Поэтому понять, что такое кража информации 90% населения сейчас сложно. Если говорить о корпоративном рынке, то есть укоренелое мнение, о котором я говорил выше – корпоративная служба безопасности может все сделать сама. А то, что оборудования для определенных видов экспертиз может стоить 200 тысяч долларов – это никого не интересует. Расследования проводятся непрофессионально и не имеют юридических перспектив. Сейчас только передовые западные и российские компании готовы к подобным услугам.

7. Как вы видите развитие этого рынка в краткосрочной и среднесрочной перспективе?

Если законодательство будет развиваться так же медленно, как и сейчас, то через несколько лет в сети Интернет победит киберпреступность. И уже о рынке будет говорить сложно. Я не шучу.

8. Каковы ваши планы на ближайшую и долгосрочную перспективу?

Сейчас мы запускаем несколько новых услуг, например защита бренда онлайн и Anti-phishing monitoring&Response, которые помогут в режиме реального времени обнаруживать угрозы против конкретного бренда: фишинг, мошенничество (продажа контрафакта от имени другой компании), черный PR и кибесквоттинг.

Что касается нашей защиты от DDoS, то сейчас мы готовы защищать от 25 ГБ/с атак, а уже к сентябрю будем держать 40 ГБ/с плюс защищать от сложных интеллектуальных атак.

Так же я вижу большие перспективы в дальнейшем развитии HoneyNet проекта, который дает нам аналитику по бот-сетям и другим кибер-активностям. Планируем и дальше закупать и создавать самостоятельно лучшее оборудование по криминалистике в нашу лабораторию.

Обязательно мы и наши партнеры будем лоббировать совершенствование законодательства в области компьютерных преступлений и компьютерной криминалистики.

Параллельно с этим будем развивать некоммерческие проекты, поддерживаемые государством: это популяризация темы борьбы с компьютерной преступностью.

9. Что вы пожелаете читателям моего блога?

Желаю всем хорошего настроения и крепкого здоровья. Ну и главное быть счастливыми. Все остальное приложится. Спасибо!

Спасибо Илья за интересную информацию.

P.S. Коллеги, если есть вопросы по теме, прошу писать в комментарии, Илья по возможности постарается ответить.

Хороший пост, Евгений, Илья — так держать! Конечно, утверждение о том, что Ваша компания является единственной, предоставляющей услуги в области расследования компьютерных инцидентов, скорее «от Пиарова» :). В чем-то уникальной — вполне возможно (например, по глубине решения пролемы).

Следующее, с чем я не согласен: в большинстве российских компаний СБ (ИБ) СПОСОБНА самостоятельно расследовать инцидент, обеспечив при этом и правовую, и техническую, и всякую остальную составляющую — если ИБшник не может этого сделать — за что ему платят деньги? Плюс к тому, как правило, при грамотно разделенной ответственности между ИТ и ИБ «халявщику» не скрыться. Конечно, бывают сложные случаи — но это скорее для HiTech и Financial — секторов, где есть деньги и строго охраняемые коммерческие секреты. Но таких компаний, увы, у нас пшик…

Ну а в целом — удачи в лобби и работе с государством! ;)

ЗЫ меня посетила идея профессионально заниматься подобной деятельностью в 2000-м, однако в тот момент я был военным, а сейчас приходится заниматься полным набором аспектов ИБ, в том числе и форензикой :)

Алексей, спасибо!

Относительно пункта 1 и 2.

Алексей, судом РФ (особенно по уголовным делам) не признаются доказательства собранные самостоятельно заинтересованной стороной. ПОэтому если безопасник собрал доказательства — то они не имеют никакой юридической силы. Это факт — много раз доказанный.

Далее, если технически внутренние инциденты на 80% служба безопасности может расследовать (будем считать что некоторое оборудование и софт у неё есть — хотя я видел только 10 российских компаний у которых был свой криминалистический набор настоящий..и в любом случсе для разбора действия вредоносного кода точно потредбуются отдельные сотрудники), то что делать с внешними инцидентами. Опишите как, например, расследовать DDoS атаку или банальный фрод с IP адреса, который является элитным прокси. Дело в том, что кроме подходов, расследование у нас это мощнейший бэкофис, который во-первых контачит с 43 странами по вопросам взаимодействия, а во вторых производит мониторинг вредоносной активности (естественно что речь не о вирусах) и пополнение базы знаний об иницдентам. Нам бывает достаточно несокльких минут, чтобы понять о какой хак-группе идет речь. Если инцидент возьмет расследовать компания которая это делает от случая к случаю — результата не будет. Ребята которые сейчас занимаются киберпреступностью зарабатывают миллионы в месяц. Примерно такие бюджеты нужно ставить для развития отдела расследований. Вобщем-то относительно «пиарова» — нет тут никакого пиара есть факт что комплекс услуг по расследованию, реагированию и мониторингу инцидентов в режиме 24/7 делаем только мы. Кстати отдел реагиривания выезжает на инцидент сразу в любую точку СНГ без подписания договора. ЧТо-то я не видел, чтобы кто-то так ещё работал в хотя бы в Москве.

to Алексей Волков:

На самом деле это действительно единственная компания. По роду деятельности постоянно мониторю рынок ИБ, и других хоть чем-то похожих команд по расследованию реально нет.

Ну, раз Вы сказали, Евгений — признаю свою неправоту по незнанию :)

)))

Очень интересное интервью! Спасибо…

Хотелось бы дополнить вопросом «Какие проблемы, недостатки в текущем законодательстве Вы видите связанные с Вашей работой». Имеется в виду и вопрос об отношении к ОРМ, как рассматривают правоохранители вопрос легальности расследований и статус представления доказательной базы в судах?

Илья, я нисколько, ни одной секунды не сомневаюсь, что форензикой нужно заниматься профессионально, и решать инцидент комплексно, ибо решенным он может считаться только тогда, когда в результате расследования не только наказаны виновные и «залатаны» дыры, но организован мониторинг, проведен анализ рисков на предмет возможности возникновения аналогичных инцидентов и всесторонний penetration-testing.

Я говорю о том, что большинству российских компаний, в связи с высосанной из пальца стоимостью защищаемой информации (см. мой пост на эту тему: http://anvolkov.blogspot.com/2010/06/blog-post_09.html) и особенностями российского правосудия по доказанию потенциального ущерба в результате возникновения инцидента, этого и не нужно. Не нужно это и профессионалу, зарабатывающему деньги на краже информации: услуги хакера — дороги, дешевле купить инсайдера.

Поэтому и получается, что в большинстве случаев собранных СБ оснований достаточно, чтобы наказать (уволить) сотрудника, а имеющихся технических средств защиты достаточно для противостояния срипт-кидди. Если же возникает серьезный инцидент — то, как правило, привлекаются правоохранительные органы — с ними надо дружить, и тогда все будет ОК.

Тем не менее, деятельность Вашей компании весьма интересна и имеет в среднесрочной перспективе достаточно хороший потенциал.

Еще один вопрос возник при прочтении интервью. Какие организации прибегают к Вашим услугам (в плане отраслевой направленности, масштаба предприятия)? По тексту сложилось впечатления, что 80-90% заказчиков — банки. А в крупных межрегиональных корпорациях, государственных учреждениях подобными услугами не интересуются?

И опять же к теме блога: были ли обращения по поводу утечек перс.данных? Просматривая СМИ я вижу фразы, типа «служба безопасности опсос занялась расследованием инцидента». Где же профессионалы?

> сложилось впечатления, что 80-90% заказчиков – банки

Очевидно, так оно и есть

> Где же профессионалы?

Так «служба безопасности опсос занялась расследованием инцидента» — вот в СБ и работают :)

Если честно, статья интересная, но она скорее о криминалистике в области компьютерных преступлений, а не о расследовании инцидентов ИБ, то есть прямого отношения к 18044 не имеет

Пост интересный, но чисто информационно-проблемный. Расследование «инцидентов» — тема более широкая и в правовой сфере отработанная уже минимум лет 10. Выделение «информационных» инцидентов в отдельную классификацию — скорее мода и маркетинговый ход, чем практический аспект. Можно говорить о возникновении новой «ветке» классификации, но тогда нужно более четко описать структуры.

В статье содержится либо недостоверная информация, либо неосведомленность участников о фактическом состоянии дел, основанная на ограниченности изучаемых источников данных (в Инете нет — значит нет на рынке). Чисто коммерческий подход.

Недостоверная информация: срок расследования внутри компании ограничен 1 месяцем по законодательству. Информационный инцидент не является правовым понятием и является комплексным дисциплинарно-, административно-, уголовно-, финансово-материально- наказуемым деянием.

Нет ответа на главный вопрос: какого вида услугу или работу делают коллеги? Какой договор они заключают и как отвечают за результат? От этого зависит формирование доказательной базы и её допустимость и относимость, а также последующая легализация и правовая реализация, с учетом преследуемых целей: информационной, контрольной, профилактической, компенсационной.

О чем ни слова ни сказал коллега. Готов продолжить.